Ранее в этом месяце Ethereum Classic (ETC) испытала две отдельные атаки 51%, которые вызвали замешательство в сообществе ETC и подняли вопросы в отрасли по поводу безопасности сети..

Во время первой атаки 1 августа злоумышленники использовали OKEx для совершения нескольких сделок ETC. ETC, который злоумышленник торговал на OKEx, стал недействительным, когда злоумышленник (-ы) совершил двойную трату в сети Ethereum Classic. Потерянные ETC были полностью возмещены OKEx – как и политика биржи по защите пользователей в таких случаях – в результате пользователи не понесли убытков..

После первого инцидента OKEx незамедлительно прекратил ввод и вывод средств ETC. Это гарантировало, что пользователи OKEx и биржа не пострадали во второй атаке на сеть, которая произошла 6 августа. OKEx приостановила ввод и вывод средств ETC до тех пор, пока сеть снова не станет стабильной. Биржа также планирует увеличить время подтверждения депозитов и снятия средств ETC соответственно, чтобы избежать подобных инцидентов в будущем..

После тщательного расследования природы атак и реакции OKEx на них, биржа создала этот подробный отчет об инцидентах, чтобы поделиться с сообществом, что именно произошло и как OKEx отреагировал, чтобы предотвратить потери пользователей..

Contents

Что такое атака 51% и двойная трата?

В блокчейнах с подтверждением работы, таких как сети Bitcoin или Ethereum Classic, майнеры, которые обеспечивают большинство (>50%) мощности майнинга должны работать децентрализованно, чтобы основные функции блокчейна функционировали должным образом. Если один злонамеренный майнер или группа майнеров получит контроль над более чем 50% мощности майнинга в сети – в так называемой атаке 51% – тогда они смогут изменить исторические блоки и отменить транзакции, которые они инициированный.

Таким образом, злоумышленник (-и) может создать новую цепочку транзакций, происходящую из измененного блока, в процессе, иначе известном как «реорганизация цепочки».." Если таким образом манипулировать блокчейном, криптовалюта может быть, по сути, дублирована в так называемом "двойная трата."

В высоконадежной децентрализованной цепочке блоков со значительной скоростью хеширования (например, биткойн) этот тип атаки считается практически невозможно, из-за непомерно высокой стоимости такого начинания. Но блокчейны с более низким хешрейтом, такие как Ethereum Classic, более уязвимы для таких атак..

Что случилось с сетью Ethereum Classic и как был задействован OKEx?

Чтобы обеспечить полную прозрачность в отношении первой атаки Ethereum Classic, во время которой злоумышленники торговали на OKEx, биржа подробно задокументировала этот процесс ниже..

Подготовка к атаке: торговля ZEC-ETC

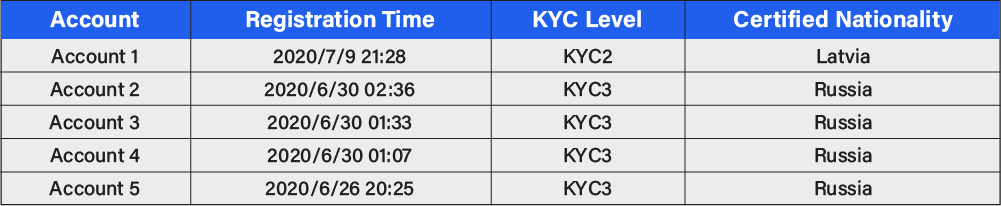

Согласно выводам OKEx, с 26 июня по 9 июля 2020 г. злоумышленник (-ы) зарегистрировал пять учетных записей, готовясь к двойному расходованию ETC. Все пять учетных записей прошли через протоколы OKEx «Знай своего клиента», перейдя на второй и третий уровни KYC платформы, что позволяет увеличить лимиты на снятие средств..

С 30 по 31 июля 2020 года пять вновь зарегистрированных учетных записей внесли 68 230,02 ZEC на OKEx в ходе нескольких транзакций..

31 июля злоумышленник (-ы) обменял всю сумму депонированных ZEC на ETC на спотовом рынке OKEx..

ETC выведен с OKEx на внешние кошельки

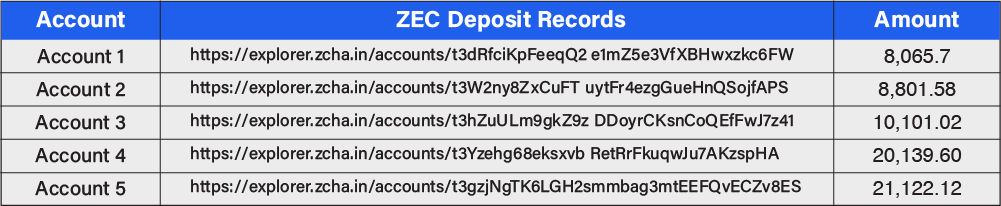

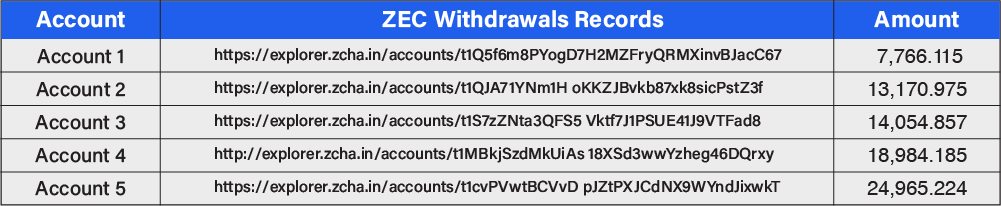

Затем злоумышленник (-ы) вывел недавно приобретенный ETC из OKEx на несколько внешних адресов ETC, сняв в общей сложности 807260 ETC, что на тот момент составляло примерно 5,6 миллиона долларов..

Первая атака 51% и двойная трата

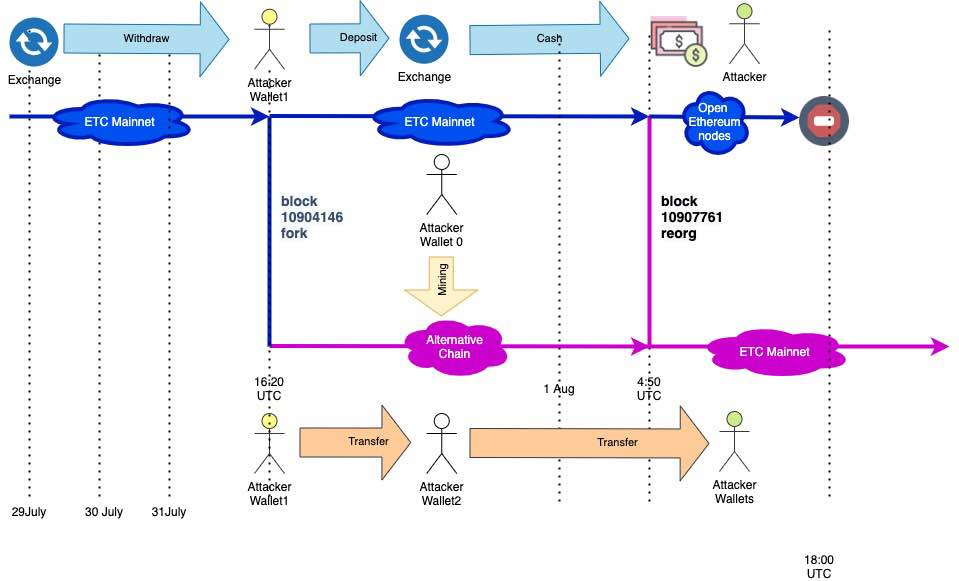

Ниже наглядно показано, как произошла атака 31 июля – авг. 1, предоставлено энтузиастами сообщества и подтверждено OKEx.

31 июля, после обмена ZEC на ETC на OKEx и последующего вывода ETC на внешние адреса, злоумышленник начал атаку 51% блокчейна Ethereum Classic в полном объеме. Всю операцию можно разбить на три этапа: 1) создание "теневая цепочка" или секретная, альтернативная цепочка к основной сети ETC, 2) фактическая двойная трата и 3) глубокая реорганизация цепочки, которая привела к убыткам для OKEx.

Создание теневой цепочки

31 июля злоумышленник (ы), купив достаточно хешрейта, чтобы получить контроль над сетью ETC, начали добывать блоки в сети Ethereum Classic из блока 10904146, который был добыт в 16:36:07 UTC. Злоумышленник (и) не транслировал вновь добытые блоки другим узлам, создавая так называемую теневую цепочку, о которой знали только злоумышленники..

Когда была инициирована теневая цепочка, она включала 807 260 ETC, которые злоумышленники ранее приобрели на OKEx и отозвали на внешние адреса. Итак, на этом этапе история транзакций как в основной сети ETC, так и в секретной теневой цепочке ETC была одинаковой..

Двойные траты

Затем злоумышленники снова вернули 807 260 ETC обратно в OKEx, транзакция была подтверждена в основной сети ETC. Однако злоумышленник (и) манипулировал той же транзакцией в теневой цепочке, сделав пункт назначения 807260 ETC своим вторым адресом теневой цепочки вместо адреса на OKEx..

Результатом этого процесса было то, что злоумышленник (-ы) успешно выполнил двойную трату: 807260 ETC были перемещены в OKEx в основной сети ETC и остались на втором адресе кошелька в теневой цепочке ETC.

Глубокая реорганизация цепочки

Затем злоумышленник (-ы) обменял основную сеть ETC на OKEx на 78 941 356 ZEC, снова через спотовую торговлю. Затем они перевели ZEC на несколько внешних адресов (см. Ниже)..

После того, как ZEC был выведен из OKEx и транзакции подтверждены, злоумышленник (-ы) транслирует 3615 блоков теневой цепи ETC в основную сеть ETC. Эти блоки теневой цепи включали транзакцию 807260 ETC, которая была отправлена на личный адрес злоумышленника (ей), а не транзакцию, отправленную на адрес OKEx..

Поскольку в то время злоумышленники владели большей частью хэш-мощности ETC, они могли быстро добывать новые блоки, а высота теневой цепи составляла 10907761, что было длиннее, чем у основной сети ETC..

После того, что казалось неэффективным взаимодействием с другими участниками более крупного криптосообщества, включая биржи, такие как OKEx, кошельки и майнеры ETC, сообщество ETC на этом этапе приняло решение перейти к майнингу теперь транслируемой теневой цепочки, учитывая, что это было длиннее оригинальной основной сети.

Это напрямую вызвало откат ETC на OKEx, который злоумышленник обменял на ZEC. Таким образом, атакующий завершил первую атаку 51%..

Ответ OKEx и следующие шаги

В результате двойного расходования средств злоумышленником (-ами) OKEx понесла убытки в размере около 5,6 млн долларов в ETC, поскольку этот ETC был откат в неразберихе вокруг существования двух конкурирующих цепочек ETC. В соответствии с политикой защиты пользователей OKEx полностью понесла убытки и не причинила никаких убытков пользователям платформы. ETC, внесенные пользователями на OKEx, остается в безопасности..

Ответ OKEx на атаки на Ethereum Classic можно разделить на две фазы: немедленный ответ и долгосрочный ответ. Что касается немедленного ответа, OKEx, опять же, возместила трейдерам, державшим откат ETC, чтобы гарантировать, что никакие средства пользователей не пострадали. Биржа также приостановила депозиты и снятие ETC, чтобы предотвратить дальнейшие убытки, как упоминалось выше..

В других упреждающих, немедленных действиях OKEx также внесла в черный список адреса, которые биржа идентифицировала как используемые злоумышленниками. Биржа также заблокировала пять учетных записей, связанных с атакой, чтобы предотвратить дальнейшие инциденты..

Что касается более долгосрочных ответов, OKEx продолжит независимое расследование пяти учетных записей, связанных с атакой ETC..

OKEx также планирует увеличить время подтверждения для депозитов и снятия средств ETC в будущем, чтобы гарантировать более безопасную и плавную торговлю для своих пользователей..

Кроме того, учитывая ответственность OKEx по защите пользователей от подобных инцидентов, угрожающих безопасности их средств, биржа рассмотрит возможность исключения ETC из списка в ожидании результатов работы сообщества Ethereum Classic по повышению безопасности своей цепочки..

Почему OKEx?

После первого инцидента и неразберихи в СМИ, которые в некоторых случаях первыми сообщил атака была случайностью, по инициативе разработчиков ETC – появились сообщения, в которых упоминалось, что были задействованы кошельки OKEx. Как пояснил OKEx в приведенном выше отчете, биржа участвовала только в том, что злоумышленник (-ы) использовали биржу для покупки и торговли ETC.

Что касается того, почему злоумышленники выбрали OKEx, в частности, для покупки и обмена их ETC, наиболее вероятной причиной является ликвидность. OKEx обеспечивает отличную ликвидность ETC, наблюдая одни из самых больших объемов транзакций ETC в отрасли. Это просто означает, что злоумышленник (ы), вероятно, рассчитал, что они смогут относительно легко и быстро торговать большими суммами ETC на OKEx..

OKEx раскрывает свою систему горячего кошелька

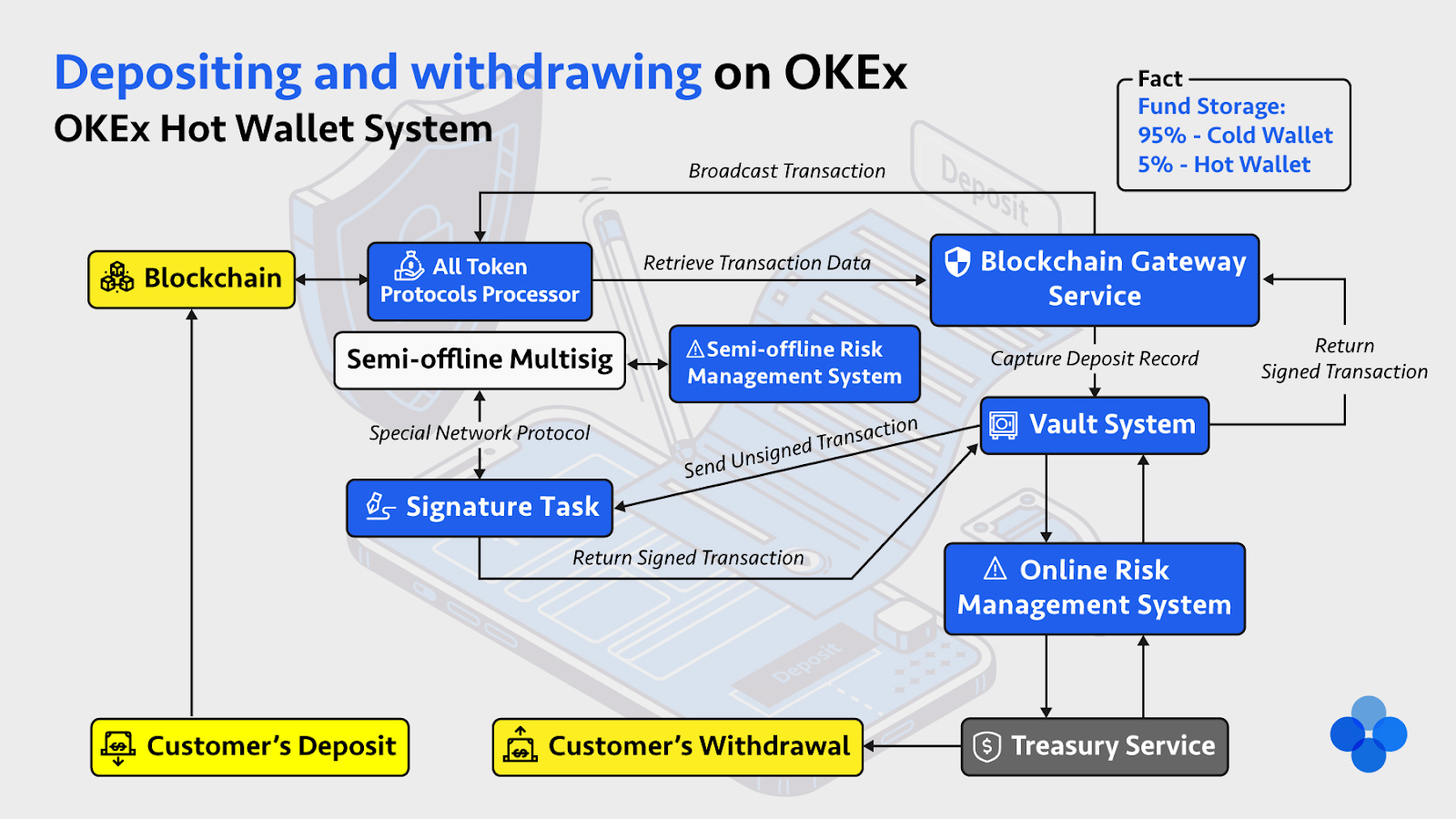

Миссия OKEx заключается, прежде всего, в том, чтобы работать как прозрачная и заслуживающая доверия сервисная компания блокчейн, предоставляя пользователям безопасные и разнообразные услуги по торговле цифровыми активами. Биржа ранее поделилась своей системой холодного кошелька, показав, что 95% средств пользователей хранятся в холодных кошельках..

После инцидента с Ethereum Classic биржа решила также раскрыть свою систему горячего кошелька, чтобы предоставить пользователям и более широкому криптосообществу большую прозрачность в том, как хранятся и переводятся средства на OKEx..

Благодаря развертыванию своих онлайн- и полу-автономных систем управления рисками, полу-автономных сервисов с множественной подписью, систем управления рисками больших данных и других механизмов защиты, система горячего кошелька OKEx работает стабильно и бесперебойно в течение многих лет. Ниже приведено подробное описание того, как работает система горячего кошелька, и описание процессов пополнения и снятия средств..

Процесс депозита

Горячий кошелек OKEx отслеживает все транзакции в блокчейне через Блокчейн-шлюз Служба. Когда система обнаруживает транзакцию, которая включает адреса OKEx, она передает ее Система Убежища, который записывает транзакцию в защищенную базу данных и отправляет информацию о депозите пользователя в Онлайн-система управления рисками OKEx проверить действительность адреса.

Для транзакций, которые переводятся на OKEx, онлайн-система управления рисками затем проверяет действительность средств, а также частоту и сумму депозита..

Если транзакция депозита не проходит проверку системы контроля рисков, пополнение счета OKEx данного пользователя будет отложено на Казначейская служба. Если транзакция пройдет все эти проверки, счет пользователя будет зачислен практически в реальном времени..

Процесс вывода

Что касается снятия средств с OKEx, онлайн-система управления рисками проверяет частоту снятия средств, а также наличие отклонений в прибыли и поведении счета..

Транзакции по снятию средств, прошедшие вышеуказанные проверки онлайн-системы управления рисками, будут отправлены в систему Vault. Затем эта система автоматически создает неподписанную транзакцию. Затем эта транзакция отправляется в Подпись Задача а затем перешел в Полу-офлайн Multisig этап через специальный сетевой протокол связи для подписей.

Этот процесс не является обычным протоколом связи TCP / IP. Мы определяем это общение как полу-автономную службу подписи, в которой злоумышленник практически не может получить закрытый ключ на полу-автономном сервере с помощью онлайн-атаки. С другой стороны, полуавтономные серверы не могут быть скомпрометированы, даже если они физически атакованы, поскольку закрытый ключ хранится в оперативной памяти сервера, что делает невозможным доступ хакеров..

Система горячего кошелька OKEx также имеет второй уровень управления рисками: Полу-автономное управление рисками. Эта вторая система также будет проверять неподписанную транзакцию, чтобы увидеть, является ли ее частота или сумма ненормальной, согласно регулярно обновляемой базе данных системы..

Только когда неподписанная транзакция пройдет все проверки Semi-offline Risk Management, она будет подписана (multisig) и возвращена в систему Vault. Затем теперь подписанная транзакция будет передана как в казначейскую службу, так и в службу шлюза цепочки блоков для трансляции в соответствующую сеть цепочки блоков..

Если неподписанная транзакция не проходит какие-либо проверки рисков, на этапе полу-офлайн-мультиподписи будет отложено / отказано в подписании транзакции и будет отправлен отчет в онлайн-систему управления рисками..

С помощью описанных выше процессов и протоколов система горячего кошелька OKEx может в короткие сроки приостанавливать снятие крупных сумм со стороны злоумышленников и предотвращает атаки платформы на онлайн-систему..

Комбинация вышеуказанных проверок с помощью онлайн- и полу-автономных систем управления рисками OKEx в большинстве случаев позволяет успешно предотвратить все онлайн-атаки. В случае атаки ETC 51% система работала должным образом, учитывая, что нарушение безопасности произошло на стороне блокчейна Ethereum Classic..

Забегая вперед: защита пользователей и безопасная экосистема блокчейна

Индустрия блокчейнов развивается относительно быстрыми темпами, при этом общая рыночная капитализация всех криптоактивов превышает 360 миллиардов долларов, по состоянию на 12 августа. Проблемы безопасности в развивающемся пространстве, естественно, сопровождали рост отрасли. Эти исторические инциденты показали сообществу, что инфраструктура на основе блокчейнов, как и все технологии, нуждается в последовательном обновлении и оптимизации для правильного и безопасного функционирования их пользователей..

А отчет Федеральная торговая комиссия США в январе этого года заявила, что общие убытки от мошенничества в сфере традиционных финансов составили более 1,9 миллиарда долларов в прошлом году по сравнению с 1,48 миллиарда долларов в 2018 году – рост на 28%. Поскольку криптовалюта все еще находится на стадии становления, OKEx очень серьезно относится к этим ранним, относительно мелким инцидентам, а также рассматривает их как возможность учиться, улучшать свои системы и помогать продвигать отрасль вперед..

В частности, если посмотреть на недавние инциденты с Ethereum Classic, очевидно, что это нарушение безопасного функционирования блокчейна было связано с общей проблемой с блокчейнами PoW, которые имеют низкую глобальную хэш-мощность. Эти сети неизбежно уязвимы для атак 51%, поскольку для майнера или группы майнеров получение контроля над хэш-мощностью сети относительно недорого. Это, конечно, не ограничивается Ethereum Classic, который испытал аналогичная атака только в прошлом году. Другие блокчейны, такие как Bitcoin Gold (BTG), в прошлом подвергались подобным атакам..

Хотя эти типы атак представляют собой отраслевую проблему, которую должны решать команды и сообщества, стоящие за каждым затронутым протоколом, OKEx считает, что обмен цифровыми активами играет важную роль в защите активов пользователей в этих типах инцидентов..

OKEx стремится предоставить целостную платформу для торговли несколькими активами, одновременно защищая пользователей от уязвимостей, которые могут возникнуть в ситуациях, находящихся вне сферы ее контроля. Биржа продолжит делать все возможное для обеспечения безопасности средств пользователей, улучшения систем безопасности и предоставления стабильных и безопасных торговых услуг для всех пользователей..